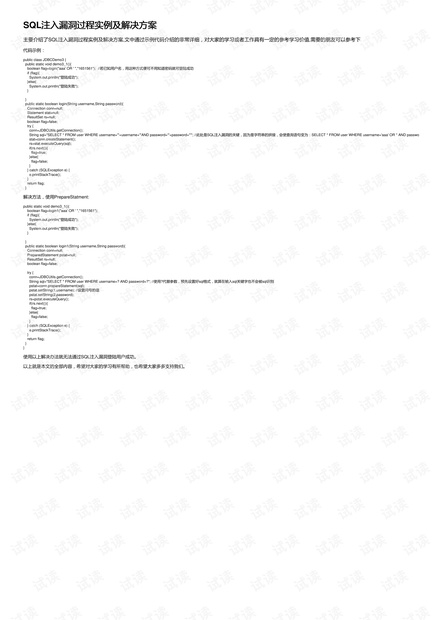

什么是SQL注入漏洞?

SQL注入漏洞是一种严重的网络安全威胁,攻击者通过将恶意SQL代码插入到网站的输入字段中,使得服务器执行非预期的SQL命令,从而达到获取敏感数据、破坏数据完整性或执行其他恶意操作的目的。

这种漏洞常见于网站和应用程序中,尤其是在用户输入未经过充分验证和过滤的情况下。SQL注入漏洞可以通过使用参数化查询、严格限制用户输入等方式进行预防。

图片来源:网络

识别SQL注入漏洞的简单规则?

要识别SQL注入漏洞,可以检查是否存在用户输入直接拼接在SQL查询语句中的情况。例如,当用户输入未经处理地直接拼接在查询语句中,攻击者可能通过构造恶意输入来执行恶意代码或篡改数据库。

另外,还可以检查是否存在动态构建SQL查询语句的代码或者使用预处理语句来防止SQL注入攻击。

定期进行安全审计和使用自动化工具来扫描漏洞也是一种有效的识别SQL注入漏洞的方法。